در بخش دوم (بخش اول مقاله) قصد داریم ضمن ارائه تعریفی مختصر از امنیت اطلاعات، به بررسی چند نمونه از تهدیدات ساده امنیتی بپردازیم.

امنیت اطلاعات (Information Security) به معنای حفاظت از دیتا و سیستم های اطلاعاتی در برابر دسترسی غیرمجاز، انجام تغییرات غیرقانونی، ایجاد وقفه و قطعی، آسیب زدن و تخریب است.

حال که دانستیم امنیت اطلاعات به چه معناست، می خواهیم با چند نوع از تهدیدات (Threat) ابتدایی آشنا شویم.

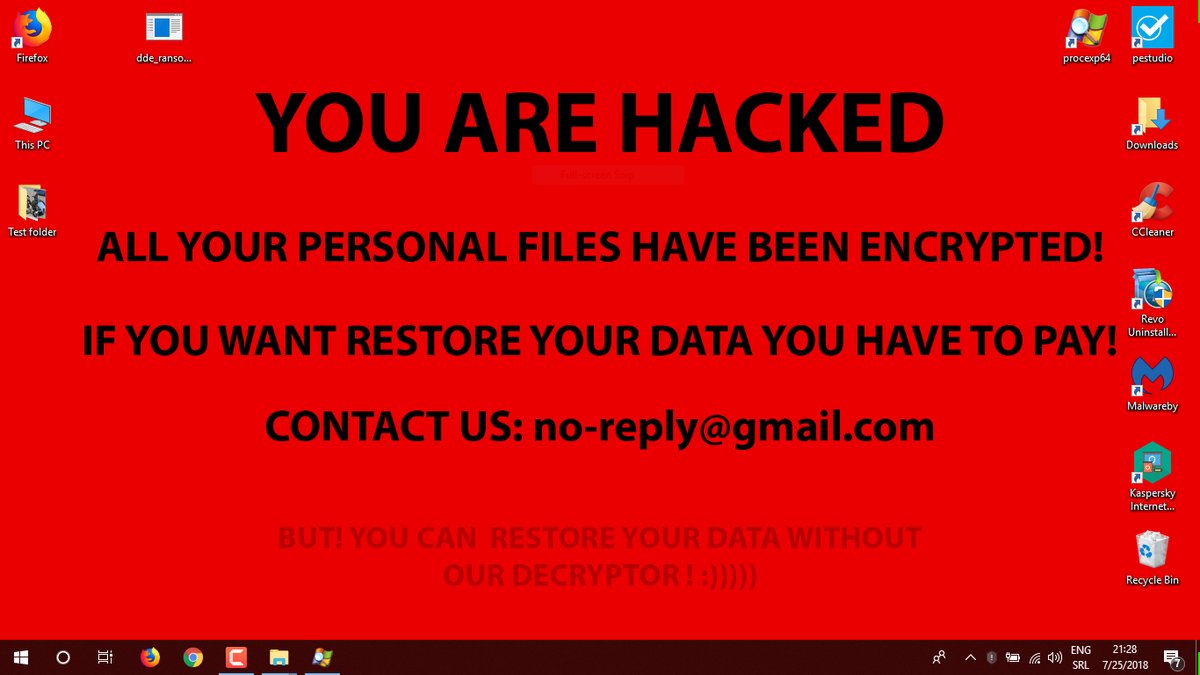

Malicious Software:

که به اختصار به آن Malware یا بدافزار گفته می شود. نرم افزارهای مخرب از جمله Virus، Worm، Trojan Horse، Spyware، Rootkit، Adware، Ransomware، Crypto-Malware و سایر نرم افزارهای مخرب و ناخواسته یکی از بزرگترین تهدیدات علیه سیستم های کامپیوتری و منابع شبکه هستند.

احتمالاً همه شما با سناریوی آلوده شدن سیستم به ویروس های کامپیوتری مواجه شدهاید و میدانید بد افزارها میتوانند چه تاثیرات مخربی بر عملکرد سیستم های کامپیوتری داشته باشند.

Unauthorized Access:

دسترسی غیرمجاز به معنای دسترسی به منابع و دیتای یک کامپیوتر بدون رضایت و یا اطلاع صاحب آن است. دسترسی می بایست کنترل شود تا از حفظ حریم شخصی اطمینان حاصل شود. تنظیمات نادرست دسترسی ادمین می تواند منجر به این دسته از تهدیدات شود.

System Failure:

از کار افتادن سیستم یا یک نرم افزار مشخص می تواند به دلایل مختلفی اتفاق بیفتد از جمله خطای کاربر، فعالیت های مخرب و از کار افتادن سخت افزار.

Social Engineering :

مهندسی اجتماعی یعنی به کارگیری ترفندها در جهت افشای اطلاعات محرمانه توسط کاربران که میتواند منجر به ایجاد دردسر برای این افراد گردد. امروزه تقریباً همه ما ایمیل هایی از هویتهای نامشخص داشتهایم که درخواست ارسال اطلاعات شخصی و یا پول را دارند. این یک نمونه ساده از مهندسی اجتماعی است.

بسیاری از تکنولوژی ها و مفاهیم امنیت اطلاعات می تواند منابع سازمان را در برابر تهدیدات محافظت کرده و یا کمک به بازیابی آنها در هنگام رخداد کند. سوال اینجاست: آیا سازمان شما بودجه و منابع لازم برای پیاده سازی این تکنولوژی ها و مفاهیم را دارد؟ پاسخ اغلب مدیران به این سوال این است : “بله، در صورتی که هزینه کمی داشته باشد”

اما باید بدانید اولین قدم در امنیت اطلاعات داشتن برنامه ریزی و Plan مناسب است که کاملاً رایگان میباشد.

به طور کلی یک مدیر امنیت شبکه میبایست یک برنامه امنیتی فعال که معمولاً با پیاده سازی کنترلهای امنیتی آغاز می شود، داشته باشد. این برنامه کنترل های امنیتی می تواند به سه بخش تقسیم شود:

Physiacal : مواردی از قبیل سیستمهای هشدار، دوربینهای مداربسته، قفلهای امنیتی، ID Card ها، گاردهای محافظتی و …

Technical : مواردی از جمله Smart Card ها ، (ACLs (Access Control Lists ، رمزنگاری (Encryption) و احراز هویت در سطح شبکه (Network Authentication)

Administrative : سیاست ها و دستورالعمل های متنوع، آگاهی بخشی و آموزش، برنامه ریزی برای وقایع احتمالی (DRPs- Disaster Recovery Plans)

کنترل های Administrative به دو دسته تقسیم میشوند :

Procedural Controls , Legal/Regulatory Controls

تهیه و تنظیم مقاله توسط مهندس پوریا یعقوبی